Una de las principales razones para elegir Linux como sistema operativo es que es mucho más seguro que Windows. Hay muchas razones para ello, incluidos los permisos de usuario apropiados, la instalación de software de fuentes confiables y, por supuesto, el hecho de que la mayoría del software para Linux incluido el kernel de Linux en sí mismo es de código abierto, lo que permite que cualquier persona revise el código en busca de vulnerabilidades. Sin embargo, esto no significa que Linux sea perfectamente seguro, ya que Los investigadores encontraron recientemente un error importante en la mayoría de las principales distribuciones de Linux que permite que cualquier persona ejecute código como usuario raíz..

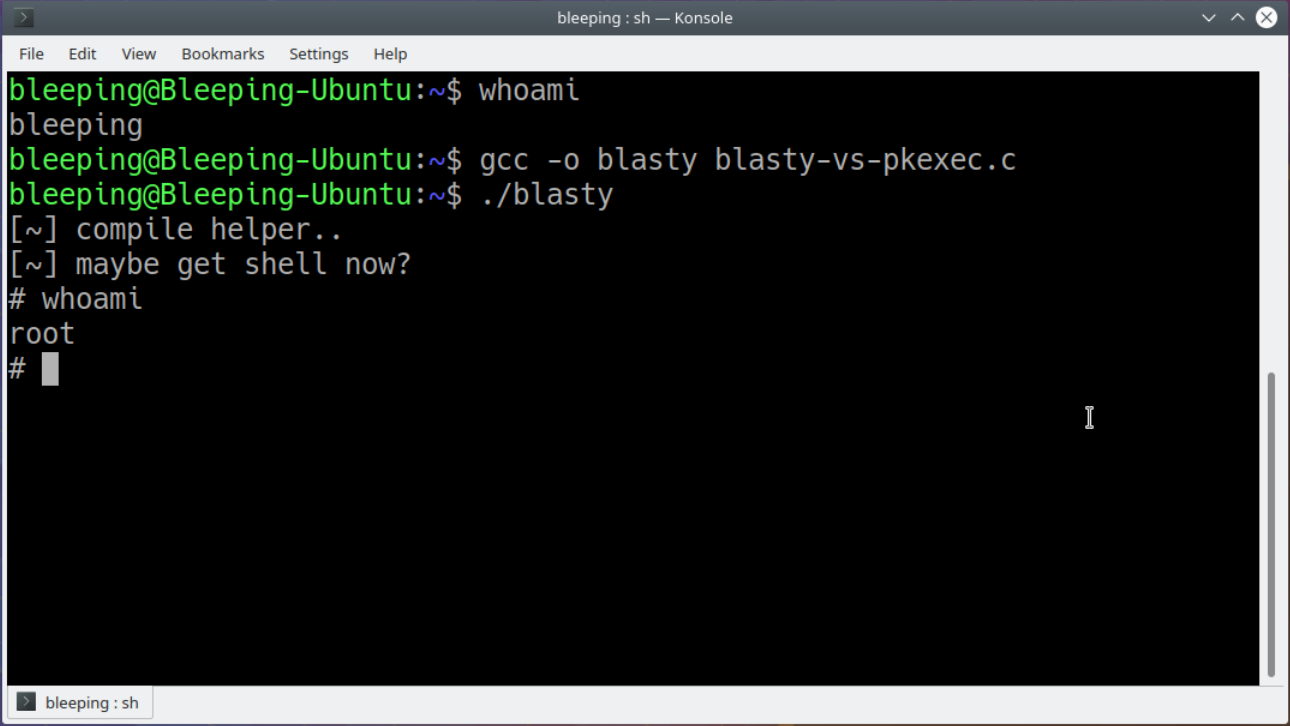

El exploit es una vulnerabilidad de corrupción de memoria en Polkit, un marco que maneja el nivel de privilegio de varios procesos del sistema. Afecta específicamente al programa. pkexec. Con el exploit de prueba de concepto (advertencia de descarga de archivos) en la mano, todo lo que un atacante debe hacer para escalar a la raíz es compilar el programa en la computadora y ejecutarlo como el usuario predeterminado. Un ejemplo es mostrado por [Jim MacDonald] en Twitter para aquellos que no estén dispuestos a probar esto en sus propias máquinas.

Tan malo como suena, parece que todas las principales distribuciones que esto afecta ya han lanzado actualizaciones que corrigen el problema, incluidas Debian, Ubuntu, Red Hat, Fedora, SUSE abierto y Arch. También hay una solución temporal que elimina el permiso de lectura/escritura del pkexec programa para que no pueda ejecutarse en absoluto Dicho esto, sería mejor verificar que sus sistemas Linux estén actualizados y que ningún extraño haya estado escribiendo comandos aleatorios en la terminal recientemente.